开展网络行为风险分析的五种手段

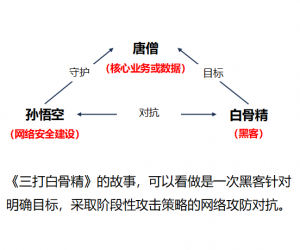

恶意软件泛滥的年代,摆在网络安全负责人面前的一道难题是,如何确保威胁检测能力跟上日益复杂的恶意软件。那些基于恶意软件特征和规则的传统威胁检测技术,似乎已经跟不上时代的步伐,再也无法提供最有效的方法来保护企业免受现代恶意软件的侵扰。因为这种技术只适用于发现不复杂的恶意软件,但却发现不了没有相应特征的新威胁或未知威胁。

基于恶意软件特征的威胁检测平台还有其他局限性:经常出现误报,而且向安全团队发出过多的警报;如果攻击者通过网络钓鱼攻击或数据泄露来获得合法的登录信息,传统威胁检测手段无法识别由攻击者实施的内部攻击;此外,攻击者还可以轻松地重新打包恶意软件,做到与已知特征不匹配,以绕过传统威胁检测手段来实施攻击。

因此,许多组织开始纷纷转向行为风险分析,这种分析使用一套全然不同的流程,需要输入大量数据才能有效。

什么是行为风险分析

行为风险分析,通常需要收集大量数据,并基于该数据搭建训练模型,以查找异常行为和高风险行为。这种方法通常需要为正常的网络行为设定基准,通过机器学习等模型来检查网络活动并计算风险评分,根据风险评分查看异常情况,最终确定行为风险级别。这有助于减少误报并帮助安全团队确定风险优先级,从而将安全团队的工作量减少到更易于管理的水平。

因为那些不寻常但低风险的行为常常在不太复杂的解决方案中触发误报警报,举个例子,假设企业营销人员几个月来第一次从SharePoint驱动器访问营销资料,这与该人的正常行为相比有些不寻常,但风险可能比较低。但是如果这同一个员工在大多数员工处于离线状态时从陌生的位置访问代码存储库,这种风险就要大得多,应予以标记。

行为风险分析的五种手段

行为风险分析有几种手段,包括以下这几种:

1. 异常建模:使用机器学习模型和异常检测来识别异常行为,比如用户从无法识别的IP地址访问网络,用户从与其角色无关的敏感文档存储库下载大量知识产权(IP),或者流量从组织没有业务往来的国家或地区的服务器发来。

2. 威胁建模:使用来自威胁情报源的数据和违反规则/策略的情况,寻找已知的恶意行为。这可以快速轻松地筛选出简单的恶意软件。

3. 访问异常建模:确定用户是否在访问不寻常的资产或不应该访问的资产。这需要提取用户角色、访问权限及/或身份证件方面的数据。

4. 身份风险剖析:根据人力资源数据、观察名单或外部风险指标,确定事件所涉及的用户风险级别。例如,最近没有被公司考虑升职的员工也许更有可能对公司怀恨在心,企图进行报复。

5. 数据分类:标记与事件有关的所有相关数据,如涉及的事件、网段、资产或账户,为安全团队提供上下文信息。

基于恶意软件特征的威胁检测平台还有其他局限性:经常出现误报,而且向安全团队发出过多的警报;如果攻击者通过网络钓鱼攻击或数据泄露来获得合法的登录信息,传统威胁检测手段无法识别由攻击者实施的内部攻击;此外,攻击者还可以轻松地重新打包恶意软件,做到与已知特征不匹配,以绕过传统威胁检测手段来实施攻击。

因此,许多组织开始纷纷转向行为风险分析,这种分析使用一套全然不同的流程,需要输入大量数据才能有效。

什么是行为风险分析

行为风险分析,通常需要收集大量数据,并基于该数据搭建训练模型,以查找异常行为和高风险行为。这种方法通常需要为正常的网络行为设定基准,通过机器学习等模型来检查网络活动并计算风险评分,根据风险评分查看异常情况,最终确定行为风险级别。这有助于减少误报并帮助安全团队确定风险优先级,从而将安全团队的工作量减少到更易于管理的水平。

因为那些不寻常但低风险的行为常常在不太复杂的解决方案中触发误报警报,举个例子,假设企业营销人员几个月来第一次从SharePoint驱动器访问营销资料,这与该人的正常行为相比有些不寻常,但风险可能比较低。但是如果这同一个员工在大多数员工处于离线状态时从陌生的位置访问代码存储库,这种风险就要大得多,应予以标记。

行为风险分析的五种手段

行为风险分析有几种手段,包括以下这几种:

1. 异常建模:使用机器学习模型和异常检测来识别异常行为,比如用户从无法识别的IP地址访问网络,用户从与其角色无关的敏感文档存储库下载大量知识产权(IP),或者流量从组织没有业务往来的国家或地区的服务器发来。

2. 威胁建模:使用来自威胁情报源的数据和违反规则/策略的情况,寻找已知的恶意行为。这可以快速轻松地筛选出简单的恶意软件。

3. 访问异常建模:确定用户是否在访问不寻常的资产或不应该访问的资产。这需要提取用户角色、访问权限及/或身份证件方面的数据。

4. 身份风险剖析:根据人力资源数据、观察名单或外部风险指标,确定事件所涉及的用户风险级别。例如,最近没有被公司考虑升职的员工也许更有可能对公司怀恨在心,企图进行报复。

5. 数据分类:标记与事件有关的所有相关数据,如涉及的事件、网段、资产或账户,为安全团队提供上下文信息。

报名学习加微信/QQ 1602007,关注《东方联盟网》微信公众号

>更多相关文章

- 03-25工业 4.0 正在推动企业光纤接入

- 03-25深入了解 5G 基础设施

- 03-25开展网络行为风险分析的五种手段

- 03-25美国国家安全局是如何入侵你的电脑的?

- 11-18攻击者利用SSL进行加密攻击和通信

- 11-18骗子利用Google Ads从假加密货币钱包中抽走数十万美金

- 11-18手把手教你如何实现一个简单的数据加解密算法

- 11-18安全事件响应计划的五个步骤

首页推荐

佛山市东联科技有限公司一直秉承“一切以用户价值为依归

- 01-11全球最受赞誉公司揭晓:苹果连续九年第一

- 12-09罗伯特·莫里斯:让黑客真正变黑

- 12-09谁闯入了中国网络?揭秘美国绝密黑客小组TA

- 12-09警示:iOS6 惊现“闪退”BUG

- 03-29黑客组织攻击纽约大学官网,泄露 300万学生

- 03-29阿里妈妈广告自研AI模型LMA升级至万亿级参数

- 03-29筑牢食品安全防线 构建放心消费环境

- 03-29京东金融:数字人已累积服务超过500万用户

- 03-29京东外卖上线40天日订单破百万,入驻餐厅已

相关文章

24小时热门资讯

热门推荐

最新资讯

操作系统

黑客防御

粤公网安备 44060402001498号

粤公网安备 44060402001498号