海信集团一分站JBoss配置缺陷可远程部署webshell

测试的站:gss.hisense.com

google了一下:

看到这个站上有JBOSS应用,而且jmx-console可以未授权就能访问,想看看到底修复了没,结果发现还是可以部署webshell。测试发现很早那个和最近这个都存在。

1)jmx-console未授权访问可部署webshell

链接:http://gss.hisense.com/jmx-console/

远程部署webshell,如下图:

还是administrator权限。

2)最近爆的那个漏洞

参考链接:

http://www.exploit-db.com/exploits/28713/,这是测试poc,仅用于安全测试用哈~~~

说是命令执行,其实也是远程部署webshell的方式。

测试结果:

这个漏洞和之前的那个基本一样,都是未授权远程部署应用(文件上传)导致的。

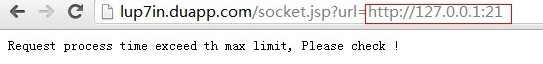

从上图可以看到上传的文件,我们在浏览器里访问也是一样的:

管理员应该也经常登录这个网站,建议重视安全问题,早些修复漏洞,好让网站安全有保障地运行。

修复方案:

1)给jmx-console和web-console都加上密码;

2)在 ${jboss.server.home.dir}/deploy下面找到jmx-console.war目录编辑WEB-INF/web.xml文件,去掉 security-constraint 块的注释,使其起作用;

3)编辑WEB-INF/jboss-web.xml去掉 security-domain 块的注释,security-domain值的映射文件为 login-config.xml (该文件定义了登录授权方式);

4)或者直接删除 $JBOSS_HOME/[server]/all/deploy 和$JBOSS_HOME/[server]/default/deploy下的Jmx-console.war 、Web-console.war这两个.War文件来禁止对jmx-console和web-console的访问,再访问jmx-console或者web-console时就返回404了。

>更多相关文章

- 11-15不看后悔!程序员防御XSS的无奈

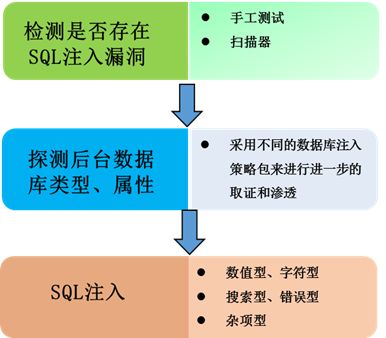

- 11-10揭秘Web黑客3种注入点判断方法

- 11-10黑客Web脚本注入攻击深度剖析

- 10-21全球无线网络面临黑客攻击风险 WiFi曝安全漏洞

- 02-24iPhone再爆安全漏洞 黑客1分钟可盗照片及加密信息

- 02-22互联网金融风险 警示网站漏洞或成“致命点”

首页推荐

佛山市东联科技有限公司一直秉承“一切以用户价值为依归

- 01-11全球最受赞誉公司揭晓:苹果连续九年第一

- 12-09罗伯特·莫里斯:让黑客真正变黑

- 12-09谁闯入了中国网络?揭秘美国绝密黑客小组TA

- 12-09警示:iOS6 惊现“闪退”BUG

- 12-05亚马逊推出新一代基础模型 任意模态生成大模

- 12-05OpenAI拓展欧洲业务 将在苏黎世设立办公室

- 12-05微软质疑美国联邦贸易委员会泄露信息 督促其

- 12-05联交所取消宝宝树上市地位 宝宝树:不会对公

- 12-04企业微信致歉:文档打开异常已完成修复

相关文章

24小时热门资讯

24小时回复排行

热门推荐

最新资讯

操作系统

黑客防御

粤公网安备 44060402001498号

粤公网安备 44060402001498号