Windows安全保障:10个关键的Windows组策略设置

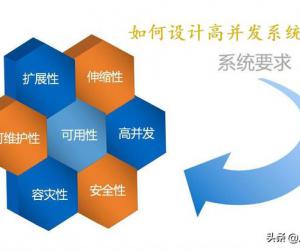

Roger A. Grimes自1990年就开始从事Windows计算机安全工作,十几年的企业工作经验令他熟悉和掌握了大量的组策略。单就系统来说,在Windows 8.1和Windows Server 2012 R2中就大约有3700多个设置。在海量设置中,Roger A. Grimes总结出了10个安全基础组策略设置。

Top 10 Windows组策略设置

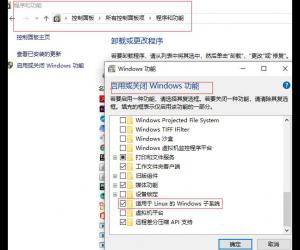

只要保证这10个Windows组策略设置正确,你的Windows环境会在很长一段时间内保持更加安全的状态。这些组策略都在计算机配置/Windows设置/安全设置下。

重命名本地管理员帐户:提高管理员帐户的安全性,就会大大降低被侵的风险。

禁用来宾帐户:最糟糕的事情就是使用该帐户。因为它会允许任何人访问Windows电脑,并且没有密码!

禁用LM和NTLM v1:LM(LAN Manager)和NTLMv1认证协议存在漏洞。使用NTLMv2和Kerberos。默认情况下,大多数Windows系统都会支持这四个协议。除非你有非常古老、没有打补丁的系统(超过10年吧)。

禁用LM哈希存储:LM哈希密码很容易转换为明文密码。不要将它们存储在Windows磁盘上,黑客会利用哈希转储工具找到它们。

密码最小长度:你的最小密码应该是12个字符或更多。如果你的密码只有8个字符(最常见的大小),出了问题可别抱怨。Windows密码只有到达12个字符长度的时候才有一定的安全性。

密码最长期限:大多数密码的使用时间不应超过90天。但如果你用的是15个字符(或更长),一年基本上是没问题的。多个公开和私人研究已经证明,12个字符或更长的密码是相对安全的,因为密码破解的时间更长。

事件日志:小心你的事件日志。大多数的计算机受害者已经注意到黑客入侵前已经查看了他们的日志。

禁用匿名SID:SID(安全标识符)是分配给Windows或活动目录中的每个用户、组和其他安全对象的数字。在早期的操作系统版本中,匿名用户可以查询这些数据来识别重要用户(如管理员)和组,当然黑客很喜欢利用这一点。

所有组中不要存在匿名账户:这两个设置如果不正确,会让匿名黑客访问更多的系统内容。

启用用户帐户控制(UAC):最后,因为Windows Vista,UAC成了人们浏览网页时的头号保护工具。微软的免费应用程序兼容性故障排除工具可以解决很多问题。

好消息:所有的这些设置在Windows Vista/Server 2008(之后版本)中都是正确的默认状态。

在你开始关心组策略设置之前,有一些更重要的事情要做,比如完善的修补和防止用户安装木马程序

- 01-11全球最受赞誉公司揭晓:苹果连续九年第一

- 12-09罗伯特·莫里斯:让黑客真正变黑

- 12-09谁闯入了中国网络?揭秘美国绝密黑客小组TA

- 12-09警示:iOS6 惊现“闪退”BUG

- 12-05亚马逊推出新一代基础模型 任意模态生成大模

- 12-05OpenAI拓展欧洲业务 将在苏黎世设立办公室

- 12-05微软质疑美国联邦贸易委员会泄露信息 督促其

- 12-05联交所取消宝宝树上市地位 宝宝树:不会对公

- 12-04企业微信致歉:文档打开异常已完成修复

粤公网安备 44060402001498号

粤公网安备 44060402001498号