信息安全应该懂的NTP服务放大攻击以及检测预防手段,值得收藏

今天主要介绍一下NTP服务放大攻击以及常用的检测预防手段。

一、什么是NTP服务放大攻击?

NTP放大攻击是一种基于反射的体积分布式拒绝服务(DDoS)攻击,其中攻击者利用网络时间协议(NTP)服务器功能,以便用一定数量的UDP流量压倒目标网络或服务器,使常规流量无法访问目标及其周围的基础设施。

标准NTP 服务提供了一个 monlist查询功能,也被称为MON_GETLIST,该功能主要用于监控 NTP 服务器的服务状况,当用户端向NTP服务提交monlist查询时,NTP 服务器会向查询端返回与NTP 服务器进行过时间同步的最后 600 个客户端的 IP,响应包按照每 6 个 IP 进行分割,最多有 100 个响应包。由于NTP服务使用UDP协议,攻击者可以伪造源发地址向NTP服务进行monlist查询,这将导致NTP服务器向被伪造的目标发送大量的UDP数据包,理论上这种恶意导向的攻击流量可以放大到伪造查询流量的100倍。

二、NTP放大攻击四个步骤

攻击者使用僵尸网络将带有欺骗IP地址的UDP数据包发送到启用了monlist命令的NTP服务器。每个数据包上的欺骗IP地址指向受害者的真实IP地址。每个UDP数据包使用其monlist命令向NTP服务器发出请求,从而产生大量响应。然后,服务器使用结果数据响应欺骗地址。目标的IP地址接收响应,周围的网络基础设施因流量泛滥而变得不堪重负,导致拒绝服务。

由于攻击流量看起来像来自有效服务器的合法流量,因此很难在不阻止真正NTP服务器合法活动的情况下减轻此类攻击流量。由于UDP数据包不需要握手,因此NTP服务器将向目标服务器发送大量响应,而不验证请求是否可信。这些事实与内置命令相结合,默认情况下发送大量响应,使NTP服务器成为DDoS放大攻击的极好反射源。

三、如何查看是否遭受NTP放大攻击?

如果网络上检测到大流量的UDP 123端口的数据,就可以确认正在遭受此类攻击。

更多信息来自东方联盟:https://www.vm888.com

- 03-29黑客组织攻击纽约大学官网,泄露 300万学生敏感信息

- 01-092023年的四大网络风险以及如何应对

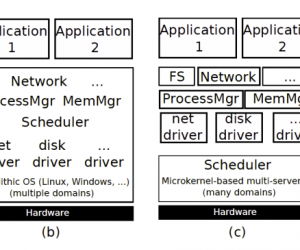

- 01-09操作系统/虚拟化安全知识域:攻击者模型

- 01-09操作系统/虚拟化安全知识域:操作系统及其设计在安全中的作用

- 01-092022年全球勒索赎金TOP 10

- 03-06俄乌冲突快讯:乌克兰网站被攻击数量超十倍

- 02-23开放式银行创新:开发人员与网络犯罪分子之间的竞赛

- 02-23数据泄露后信息会怎样?

- 01-11全球最受赞誉公司揭晓:苹果连续九年第一

- 12-09罗伯特·莫里斯:让黑客真正变黑

- 12-09谁闯入了中国网络?揭秘美国绝密黑客小组TA

- 12-09警示:iOS6 惊现“闪退”BUG

- 04-19深度布局商业航天与低空经济,中科星图赋能

- 04-19短篇创作成风口 专家:短篇创作正改变网络文

- 04-19知乎周源:专家网络会成为更强的“人和AI的

- 04-19手机端微信支持个人公众号一键注册和发布内

- 04-08岚图汽车:一季度海外订单同比增长205%

粤公网安备 44060402001498号

粤公网安备 44060402001498号