- 首页 > 安全 > 网络安全 > 列表

- 一场突如其来的疫情似乎打乱了科技产业发展的节奏。近日,GSMA官方正式宣布,由于受到新型冠状病毒的疫情影响,取消在2月底于巴塞罗那举办的MWC 2020展会。人们不由担心,受疫情影响,5G进程是否将会延缓?1. 疫情刺激 2020-02-20

- 2018年年底,Wi-Fi联盟宣布改变Wi-Fi的命名方式,Wi-Fi 6(原来的802.11.ax)将是下一代Wi-Fi标准的名称。如今,Wi-Fi 6的概念随着厂商的宣传与应用也逐渐逐渐普及开来。今日上午,英特尔官方针对"Wi-Fi6为什么能多人使 2020-02-20

- 2020年是5G产业爆发的起点,突如其来的新型冠状病毒感染肺炎疫情影响我国5G建设进程,但每个硬币都有两面,暗涌下又隐藏着生机。5G基站建设暂缓因疫情影响及预防需要,除了火/雷神山等医疗单位所需的5G基站建设进程相 2020-02-20

- 什么是5G专网?5G专网,称为local 5G network,或者private 5G network,指专用于特定行业或企业的移动通信网络。区别于专网,今天我们使用的智能手机连接的2/3/4/5G移动通信网络称为公网。公网就是一个 公共场 2020-02-20

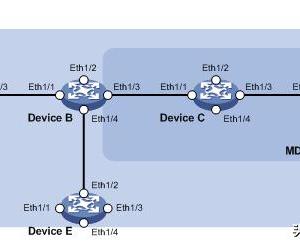

- 我们用《网络体检技术大揭秘》上、和《网络体检技术大揭秘》中两篇文章向大家介绍了网络体检的必要性及两种常用的、主流的二层体检手段EFM及CFD。如果大家跟着上、中两篇一路走到这里,相信对二层体检的利弊已经有了 2019-11-08

- 欧洲、中东和中亚的区域互联网注册机构RIPENCC于今年10月宣布,它预计全球将在一个月左右的时间内耗尽IPv4地址。这使得IPv4的继任者IPv6的部署成为确保全球互联网长期增长的唯一方法。尽管RIPENCC表示它将在用尽后继 2019-11-08

- 我们接着《网络体检技术大揭秘》的上篇聊。在上篇中我们介绍了网络体检的必要性,并提前和大家剧透了下我们将从OSI七层网络模型或TCP/IP模型的二三层分别和大家一起认识一些标准的、主流的网络体检手段,接着给大家展 2019-11-08

- 尽管治理、风险和合规性通常被视为独立的功能,但从这些基本要素的整体角度来看,这表明它们之间存在着共享共生关系。当涉及到网络安全时,治理、风险管理和合规性(GRC)通常视为减少安全威胁的一些方法。然而,它们的 2019-10-11

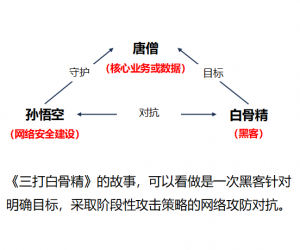

- 起疯篇为什么要做网络安全?酷,好找女朋友!有意义,能帮助人!还能赚钱!为什么不做网络安全?累!背锅侠!君不见2019年7月份还累死3人?!工信部《促进网络安全产业征求意见稿》一出来,未来5年推动网安行业2000亿产值,振 2019-10-11

- 人工智能(AI)的前景令人信服。给安全经理的警笛声。希望利用自主,自学解决方案的强大功能的公司正在产生兴趣和投资。毕竟,人工智能已经使保险业,乳腺癌研究,金融和执法机构受益。那么,为什么也不安全呢?根据ESE 2019-10-11

- 跨不同平台和云计算提供商托管的数据库和其他数据存储设施为网络攻击者提供了诱人的目标。通过在暗网市场上出售或加以利用窃取的大量信息,网络攻击者赚取巨额资金,其中包括利用个人和财务信息盗取资金或欺诈和勒索 2019-10-11

- 通信风险窃听风险(eavesdropping):第三方可以获知通信内容。篡改风险(tampering):第三方可以修改通信内容。冒充风险(pretending):第三方可以冒充他人身份参与通信。风险防范信息加密传输,第三方无法窃听。 2019-10-11

- 9 月 16 日,Wi-Fi 联盟推出了 Wi-Fi 6 认证计划,该计划旨在统一使用 Wi-Fi 6 设备的标准,参与认证的制造商可在其设备包装上标注 Wi-Fi 6 认证徽章。其实这也就意味着 Wi-Fi 6 标准正式统一落地,新的 Wi-Fi 6 标准 2019-09-17

- 在TCP的三次握手中存在着两个队列、backlog、tcp_abort_on_overflow等概念知识点。常见的连接服务异常有很多,如Connection refused等问题。通过对这些知识的理解有助于结合一些排查手段有效地解决一些生产上出现的连 2019-09-17

- 1.什么是协议?网络协议是计算机之间为了实现网络通信而达成的一种 约定 或者 规则 ,有了这种 约定 ,不同厂商的生产设备,以及不同操作系统组成的计算机之间,就可以实现通信。 2019-09-17

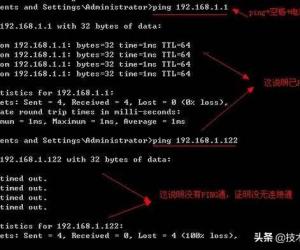

- 网络延迟网络延迟是指一个IP包从源主机进程发出开始计时,到达目的地主机进程为止,所经历的时间,以毫秒为单位。IP包从源主机一路经过多个中继设备,如交换机、路由器,最终到达终点,网络延迟由以下三者组成:网络 2019-08-30

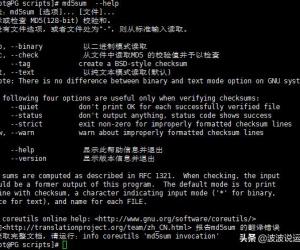

- 概述由于很多用户遭遇到Oracle软件包的注入,尤其是 11.2.0.4 这个版本。 --windows certutil -hashfile yourfilename MD5 certutil -hashfile yourfilename SHA1 certutil -hashfile yourfilename SHA256 --li 2019-08-15

- 有关数据泄露和漏洞的突发层出不穷,这些数据泄露和漏洞对企业的财务和声誉有着非常大的影响。企业高管似乎无法摆脱预警头条的抨击,以及由专家组成的轰炸,这些专家就如何避免这些网络安全攻击提出了一些建议。尽管 2019-08-15

- 在黑帽2019年的两次会议上,现任哈佛大学肯尼迪学院研究员的安全专家Bruce Schneier就是否需要担任公共利益技术专家一职提出了论点,并提出了建议,以解决如何让更多的人做好准备,以及如何创造更多的角色。这需要背 2019-08-14

- 近年来,用户信息安全问题是公众关切的焦点议题之一。个人信息与数据保护作为互联网治理体系的组成部分,也是构建良好互联网秩序的重中之重。近年来发生的个人行踪记录遭售卖、 朋友圈 信息被盗用、电商 2019-08-14

粤公网安备 44060402001498号

粤公网安备 44060402001498号